Deface: A arte de desconfigurar sites

Neste artigo mencionarei de maneira simples técnicas de deface e irei citar alguns sites que lhe ajudam a se prevenir desta técnica.

Técnicas de deface

Existem várias técnicas de deface, entre elas estão PHP injection, SQL injection, e XSS (Cross Site Scripting).

PHP injection é uma técnica que consiste em entrar no shell do site e subir arquivos, SQL injection permite inserir dados no site e/ou apagar as tabelas do banco de dados, XSS ou Cross Site Scripting é uma técnica que tem como objetivo explorar códigos de javascript e ler cookies para uma possível invasão.

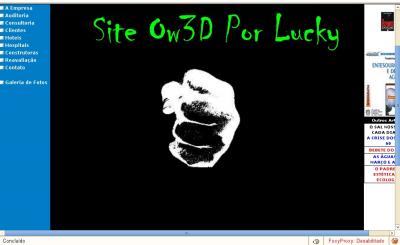

Apesar de eu ter provas o suficiente para comprovar esses ataques, não vou citar o endereço dos sites invadidos, isso será mantido no mais absoluto sigilo, até porque esse ato seria antiético, porém pretendo daqui por diante mostrar a desconfiguração de um site sem apresentar o endereço de tal site.

Em seguida demonstrarei a imagem de um shell do site, para entrar nesse shell foi preciso um exploit (código para explorar a falha do site), dentro do shell o defacer tem a facilidade de subir (enviar arquivo) para tal site, como por exemplo uma index.html feita pelo próprio defacer ou copiada de outro site.

O meu conceito de antiética se refere ao administrador do site que não está preocupado com a segurança do seu site, ou pior, com o site de tal empresa.

Quando tal site é invadido ou na gíria de um defacer, "ownado", a mídia menciona tal defacer como um hacker, entretanto é a mídia que sujou o termo hacker devido o desconhecimento desse mundo, posso lhe garantir que hacker é aquele que respira tecnologia, é aquele que ama o que faz e por isso tem talento, entretanto esse hacker é um mau hacker chamado cracker e um bom hacker é capaz de impedir ou detectar tal cracker de sua invasão.

PHP injection é uma técnica que consiste em entrar no shell do site e subir arquivos, SQL injection permite inserir dados no site e/ou apagar as tabelas do banco de dados, XSS ou Cross Site Scripting é uma técnica que tem como objetivo explorar códigos de javascript e ler cookies para uma possível invasão.

Apesar de eu ter provas o suficiente para comprovar esses ataques, não vou citar o endereço dos sites invadidos, isso será mantido no mais absoluto sigilo, até porque esse ato seria antiético, porém pretendo daqui por diante mostrar a desconfiguração de um site sem apresentar o endereço de tal site.

Em seguida demonstrarei a imagem de um shell do site, para entrar nesse shell foi preciso um exploit (código para explorar a falha do site), dentro do shell o defacer tem a facilidade de subir (enviar arquivo) para tal site, como por exemplo uma index.html feita pelo próprio defacer ou copiada de outro site.

O meu conceito de antiética se refere ao administrador do site que não está preocupado com a segurança do seu site, ou pior, com o site de tal empresa.

Quando tal site é invadido ou na gíria de um defacer, "ownado", a mídia menciona tal defacer como um hacker, entretanto é a mídia que sujou o termo hacker devido o desconhecimento desse mundo, posso lhe garantir que hacker é aquele que respira tecnologia, é aquele que ama o que faz e por isso tem talento, entretanto esse hacker é um mau hacker chamado cracker e um bom hacker é capaz de impedir ou detectar tal cracker de sua invasão.

Espero que tenha uma continuação.