OpenNebula - Gerenciamento de nuvens privadas e públicas

No artigo anterior, foi demonstrado o processo de gerenciamento de máquinas virtuais em uma nuvem privada valendo-se da utilização do Hypervisor KVM. Mas, como existe uma grande necessidade de escalonamento de recursos, então, esta segunda parte do artigo cobre o gerenciamento de máquinas virtuais através do serviço EC2 Amazon.

[ Hits: 34.828 ]

Por: Jefferson Raimundo dos Santos em 14/10/2013

Definindo variáveis / API / Java para API

Definição das variáveis de ambiente do OpenNebula

Faça o login no bash na conta de usuário oneadmin:# su - oneadmin

Crie o arquivo .bash_profile no diretório abaixo:

# vi /var/lib/one/.bash_profile

Acrescente o seguinte conteúdo ao arquivo, alterando conforme os dados coletados na plataforma EC2.

export EC2_HOME=$EC2_BASE/tools

export EC2_PRIVATE_KEY=/var/lib/one/.ec2/pk-IFIMOX3R6J3MVL7S5ZMJB36IZBH4UCIH.pem

export EC2_CERT=/var/lib/one/.ec2/cert-IFIMOX3R6J3MVL7S5ZMJB36IZBH4UCIH.pem

export EC2_URL=https://ec2.us-west-2.amazonaws.com

export AWS_ACCOUNT_NUMBER=6583-0824-1785

export AWS_ACCESS_KEY_ID=AKIAISI5BOZT7FMZLCAA

export AWS_SECRET_ACCESS_KEY=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

export PATH=$PATH:/usr/local/bin:/usr/local/sbin:/usr/bin:/usr/sbin:/bin:/sbin:$EC2_HOME/bin

Detalhes das variáveis:

- export EC2_BASE=/opt/ec2 //Pasta base da API AWS Toolkit

- export EC2_HOME=$EC2_BASE/tools

- export EC2_PRIVATE_KEY=/var/lib/one/.ec2/pk-IU2D5N7RW7WJZBGUUQOXELDUTG655Z6D.pem //Chave privada

- export EC2_CERT=/var/lib/one/.ec2/cert-IU2D5N7RW7WJZBGUUQOXELDUTG655Z6D.pem //Certificado

- export EC2_URL=https://ec2.us-west-2.amazonaws.com //URL Base de acesso do serviço

- export AWS_ACCOUNT_NUMBER=6500-XXXX-XXXX // Número da conta disponível em "Security Credentials"

- export AWS_ACCESS_KEY_ID=AKIAJ6UWQUXJPM2AR3ZA //Chave de acesso disponível no arquivo baixado em "Access Keys"

- export AWS_SECRET_ACCESS_KEY=eeXyBXYF5VnZvGTErytaqWbMSttKS4fhjkK87Hd6 //Disponível no arquivo de "Access Keys"

- export PATH=$PATH:/usr/local/bin:/usr/local/sbin:/usr/bin:/usr/sbin:/bin:/sbin:$EC2_HOME/bin

Procedimentos para instalação da API Amazon EC2

Crie as pastas abaixo:# mkdir /opt/ec2

# mkdir /opt/ec2/tools

Entre na pasta tools:

# cd /opt/ec2/tools

Modifique as permissões das pastas:

# chown -R oneadmin:oneadmin /opt/ec2

# chmod -R 770 /opt/ec2

Faça o login como usuário oneadmin.

Siga os procedimentos para download do conjunto de ferramentas da API Amazon:

# mkdir -p $EC2_HOME

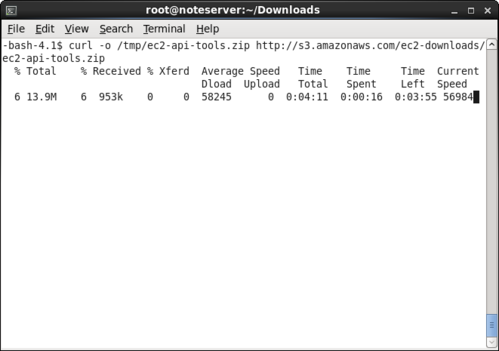

# curl -o /tmp/ec2-api-tools.zip http://s3.amazonaws.com/ec2-downloads/ec2-api-tools.zip

# unzip /tmp/ec2-api-tools.zip -d /tmp

# cp -r /tmp/ec2-api-tools-*/* $EC2_HOME

Faça o download do código de imagens disponíveis na EC2:

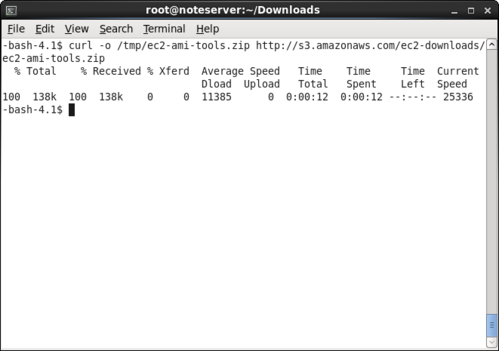

# curl -o /tmp/ec2-ami-tools.zip http://s3.amazonaws.com/ec2-downloads/ec2-ami-tools.zip

# unzip /tmp/ec2-ami-tools.zip -d /tmp

# cp -rf /tmp/ec2-ami-tools-*/* $EC2_HOME

Crie a pasta certificates para a API da Amazon:

# mkdir -p $EC2_BASE/certificates

Copie os arquivos de chave privada e certificado para a pasta criada.

Teste a API da Amazon com o comando abaixo:

# ec2-describe-regions | sort

Figura 7 - Teste da API da Amazon - Lista de servidores espalhados disponíveis para criação das instâncias

Configuração do Java para API da Amazon

Acrescente as linhas abaixo, ao arquivo .bash_rc:# vi /var/lib/one/.bash_rc

export JAVA_HOME

PATH=$JAVA_HOME/bin:$PATH

export PATH

2. Criação: conta/chave/certificado

3. Configuração: OpenNebula/imagens/EC2/instâncias

4. Definindo variáveis / API / Java para API

5. Criação: IP estático/template/máquinas virtuais/AMI no EC2

6. Criação: instância (sistema)/máquinas virtuais

7. Conclusão

Criando uma agenda com o Lazarus

Formatando exibição de datas no Linux

Instalação do Docker no CentOS 7

Asterisk - Configurando Ramais, Plano de Discagem e URA Simples

Pelo o que eu entendi toda vez que eu tiver que criar uma instancia nova vou precisar editar o arquivo com o ID da AMI.

Bom dia! Adriano.

O arquivo de template é criado apenas uma vez e pode-se usado diversas vezes apenas chamando este.

A personalização de um novo código de AMI será apenas quando desejar a instanciação de um sistema diferente tipo: Centos (código de AMI tal), Debian (código da AMI diferente), etc.

Vários templates podem ser criados com códigos de AMI iguais, mas com necessidades de disco, memória, etc., diferentes.

Patrocínio

Destaques

Artigos

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Maquina modesta - a vez dos navegadores ferrarem o usuario

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Faça suas próprias atualizações de pacotes/programas no Void Linux e torne-se um Contribuidor

Dicas

Tópicos

Saída de loop após teste de if. (0)

Governo da França vai trocar Windows por Linux (9)

Warsaw não é reconhecido no Google Chrome 147.0.7727.55 [RESOLVIDO] (9)

Top 10 do mês

-

Xerxes

1° lugar - 146.502 pts -

Fábio Berbert de Paula

2° lugar - 76.696 pts -

Buckminster

3° lugar - 46.586 pts -

Alberto Federman Neto.

4° lugar - 44.382 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 32.728 pts -

edps

6° lugar - 30.314 pts -

Sidnei Serra

7° lugar - 27.864 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 23.986 pts -

Daniel Lara Souza

9° lugar - 22.729 pts -

Andre (pinduvoz)

10° lugar - 21.098 pts