O phishing e uma análise forense

Neste artigo nós veremos um exemplo de tentativa de phishing em um e-mail que eu mesmo mandei para mim, mas em nome do banco. Conteúdo principal: enviar um e-mail em nome de outra pessoa, chegarmos até o IP de quem enviou e considerações.

[ Hits: 22.841 ]

Por: André em 20/01/2010 | Blog: http://127.0.0.1

Introdução

Recebemos e-mails em nome de bancos e outras instituições e sempre tem alguém que cai no golpe, seja baixando os programas anexados, enviando dados pessoais, senhas etc.

Vamos identificar o IP de quem nos enviou o e-mail ou spam nos servidores do UOL, Yahoo e Bol. É sempre bem parecido, não existe segredo nem dificuldade nenhuma em fazer isto.

Antes de prosseguir no artigo, peço que vocês façam a leitura dos textos abaixo para um melhor entendimento do assunto. Quem já sabe o que é computação forense e toda definição derivada pode continuar sem a leitura se quiser.

Textos:

- Análise forense - Wikipédia, a enciclopédia livre

- Introdução à computação forense - Leonardo Bustamante - Computação Forense

Vamos a pratica...

Enviando e localizando os e-mails

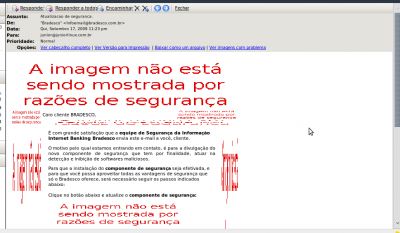

Vamos ver um exemplo de e-mail falso que foi enviado de "Infoemail@bradesco.com.br": Você deve estar se perguntando, como alguém consegue criar um e-mail @bradesco se eles não tem autorização e o Bradesco não disponibiliza isso para qualquer um?Simples! Eles não criam o e-mail, uma forma de fazer isto é por um formulário PHP. por exemplo um sisteminha de contato de um site, com os campos nome, e-mail e mensagem. Muitas das vezes eles estão configurados para receber do e-mail em que a pessoa preencheu.

Ex.:

Nome: João da Silva

E-mail: joaosilva@mail.com

Mensagem: Olá?

Ok, quando vou verificar meu e-mail, terei os dados:

"João da Silva" <joaosilva@mail.com> Data: Seg, Dezembro 28, 2009 6:09 pm Para: meu@email.com Prioridade: NormalViram só, mas aí é que tá. Quem garante que é o João da Silva? Tanto é que eles não pedem para você enviar a senha por e-mail, sempre dão um link que levam até um programa (que possivelmente rouba senhas e/ou invade a máquina). Ainda bem que usamos Linux, não é?! Pinguim adora esses bichinhos!

Vamos a melhor parte, chegando até o IP de quem lhe enviou o e-mail.

2. Localizando a origem

Trabalhando com a interface gráfica em Java (parte 2)

Introdução ao Fortran (parte 1)

Instalando e utilizando o LimeWire no Debian

Expressões Regulares (POSIX) em C

Alta Disponibilidade (High Availability) em sistemas GNU/Linux

Tor no BackTrack 5 - Instalação, configuração e utilização

PHPIDS - PHP Intrusion Detection System, deixe seu site livre de intrusos!

Configurando o OpenVPN no SuSE Linux Enterprise Server (SLES)

Parabens pelo artigo André!

Gostaria de colocar o email abuse@bb.com.br a disposição para repasse dessas mensagens de SPAM, sobre qualquer assunto pois o banco tomará providências de bloqueio.

Muito obrigado e continue assim, seu artigo está bem didático coisa que não é comum nessa área.

um abraço

Antonio

Simples e objetivo!

Computação forense é um tema muito legal. Continue escrevendo sobre o assunto.

Abraços!

Obrigado srspock e ctrlc !

Em breve estarei escrevendo mais sobre forense.

tem como fzer isso no email do hotmail e do gmail???

Muito bom este artigo , tenho forum que disponibilizo , um banco de fraudes.

Patrocínio

Destaques

Artigos

LazyDocker Interface de Usuário em Tempo Real para o Docker

Instalando COSMIC no Linux Mint

Turbinando o Linux Mint: o poder das Nemo Actions

Inteligência Artificial no desenvolvimento de software: quando começar a usar?

Dicas

O widget do Plasma 6 Área de Notificação

[Resolvido] Algo deu errado ao abrir seu perfil

Tópicos

Quero instalar, configurar, setar tamanho do rsyslog. (2)

Top 10 do mês

-

Xerxes

1° lugar - 112.942 pts -

Fábio Berbert de Paula

2° lugar - 57.956 pts -

Buckminster

3° lugar - 27.341 pts -

Alberto Federman Neto.

4° lugar - 19.244 pts -

Mauricio Ferrari

5° lugar - 18.028 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

6° lugar - 17.723 pts -

edps

7° lugar - 16.885 pts -

Diego Mendes Rodrigues

8° lugar - 16.401 pts -

Daniel Lara Souza

9° lugar - 15.786 pts -

Andre (pinduvoz)

10° lugar - 15.327 pts