Recon and Scan with Metasploit

Quando falamos em Penetration Test (Teste de Penetração), uma das etapas que deve ser executada, é a arte da

recolha de informações sobre determinando alvo.

[ Hits: 13.432 ]

Por: Roberto Soares (3spreto) em 09/03/2012 | Blog: http://codesec.blogspot.com

Scanning

Com isso, diminuímos o tempo em efetuar todo tipo de ataque para todas as 65535 portas existentes, assim, conseguimos ser mais eficazes.

No Framework, existem 5 módulos auxiliares para efetuar o levantamento de portas abertas, que são os listados abaixo, conforme a imagem.

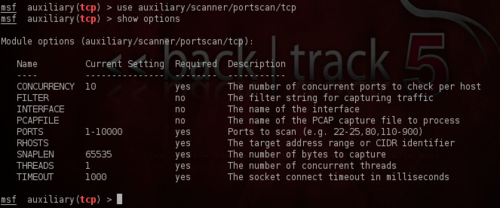

Inicialmente, utilizaremos o módulo que faz o Scan de portas TCP, para isso, executamos o comando:

use auxiliary/scanner/portscan/tcp

Selecionado nosso módulo auxiliar, vamos listar as opções que devemos passar a ele com o comando:

show options

NOTA: Em todos os módulos que estiver utilizando (Exploit, PayLoad, Auxiliary, Encoders e Nops), faz-se necessário preencher todos as opções onde aparece escrito: yes, no campo: Required, ou seja, os módulos requerem algumas informações importantes para seu correto funcionamento.

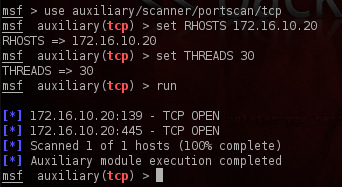

Basta especificarmos as opções RHOSTS e THREADS, para que nosso módulo auxiliar nos dê alguma informação preciosa.

Em RHOSTS, devemos colocar qual será nosso alvo. Aqui em nosso exemplo, utilizaremos a Range da classe B (172.16.10.0/16).

Podemos também aumentar o valor de THREADS para 30, por exemplo. Deve haver um consenso na utilização destes valores em Threads, pois em um ambiente de produção, podemos deixar nossa rede instável e assim prejudicar os sistemas presentes ali.

NOTA: THREADS é o ato de dividir este processo em mais tarefas simultaneamente, proporcionando uma resposta maior nos dados. Porém, a taxa de processamento aumenta e também o desempenho na rede pode sofrer uma pequena degradação.

Vejamos o funcionamento do Scan TCP:

O Scanner TCP é o meio mais básico de realizar um Scanning de portas, pois não requer privilégios no sistema para poder realizá lo.

Veja como ocorre um simples Scan TCP:

Agora, aproveite e teste seus conhecimentos.

2. Scanning

From Deploy WAR (Tomcat) to Shell (FreeBSD)

Intrusão simples com Metasploit

Metasploit Community Edition - Instalation

Escrevendo em discos sem sistemas de arquivos

Configurando um servidor de logs simples

Incron - supervisionando sistemas de arquivos

Entendendo o que é Engenharia Social

É sempre bom acompanhar artigos do @roberto_espreto. Hiper interssantes, aprendo muito!

Patrocínio

Destaques

Artigos

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Maquina modesta - a vez dos navegadores ferrarem o usuario

Fscrypt: protegendo arquivos do seu usuário sem a lentidão padrão de criptograr o disco

Faça suas próprias atualizações de pacotes/programas no Void Linux e torne-se um Contribuidor

Dicas

Tópicos

Saída de loop após teste de if. (0)

Governo da França vai trocar Windows por Linux (9)

Warsaw não é reconhecido no Google Chrome 147.0.7727.55 [RESOLVIDO] (9)

Top 10 do mês

-

Xerxes

1° lugar - 146.502 pts -

Fábio Berbert de Paula

2° lugar - 76.696 pts -

Buckminster

3° lugar - 46.586 pts -

Alberto Federman Neto.

4° lugar - 44.382 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 32.728 pts -

edps

6° lugar - 30.314 pts -

Sidnei Serra

7° lugar - 27.864 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 23.986 pts -

Daniel Lara Souza

9° lugar - 22.729 pts -

Andre (pinduvoz)

10° lugar - 21.098 pts