VOIP - Interceptando tráfego de pacotes

Nesse artigo iremos utilizar algumas ferramentas para interceptação e captura de pacotes utilizados para estabelecer canais de comunicação SIP e transporte de voz para posterior análise do tráfego. Para isso iremos utilizar uma VM com Issabel PBX, Ettercap e Wireshark.

[ Hits: 5.050 ]

Por: Robson Leite em 17/06/2022 | Blog: https://www.linkedin.com/in/robson-leite-308bb9143/

Introdução

Instalando o Ettercap

A intenção deste artigo é auxiliar analistas na captura de pacotes, sem realizar acesso SSH ou Telnet a dispositivos, vistos que alguns não permitem tal acesso como Telefones IP ou ATAsPara interceptar os pacotes de dados iremos utilizar o Ettercap.

Ettercap é uma ferramenta utilizada para "ataques" MITM, iremos utilizar a mesma para realizar a interceptação do trafego entre servidor e cliente VOIP, como existem diversos devices que não permitem acesso como ATAs, Telefones IP e etc... o Ettercap acaba sendo uma ferramenta muito útil para análise e troubleshooting relacionados a rede e ao transporte de pacotes, não me responsabilizo pelo uso irresponsável da ferramenta.

Para realizar o Download do Ettercap no Ubuntu, siga o procedimento abaixo.

Para atualização dos pacotes digite:

sudo apt update

Para instalação do Ettercap Gráfico:

sudo apt-get install ettercap-graphical

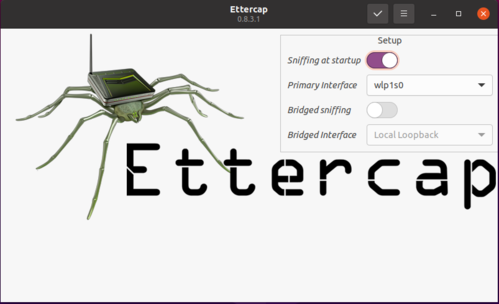

Após a instalação abra o Ettercap, o mesmo deve ter a aparência abaixo Para instalação em outras distros recomendo seguir a documentação do Ettercap que pode ser encontrada no link abaixo:

2 - Interceptando pacotes de rede

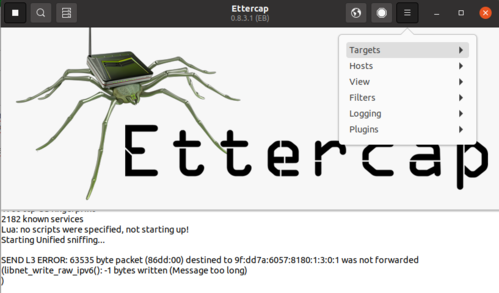

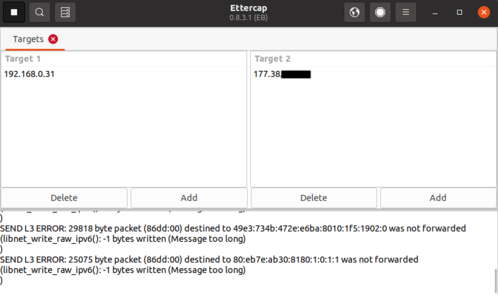

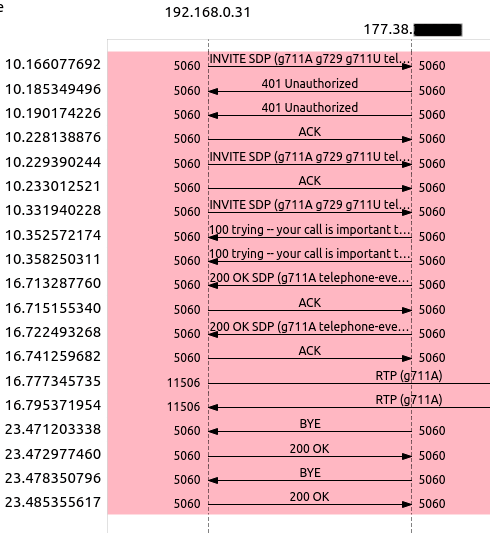

Com o Ettercap em modo grafico aberto clique em "Accept": Posteriormente clique em Menu e selecione o o menu "Targets": E depois clicar em Current targets: E por fim clicar em add e adicionar os hosts que iremos capturar o trafego, no caso o Issabel PBX "192.168.0.31" e o IP de uma operadora VOIP "177.38.XXX.XXX": Após definir os hosts basta iniciar o Wireshark e efetuar as ligações telefônicas, todo o trafego será interceptado pelo Ettercap e capturado pelo Wireshark.3 - Analisando trafego telefônico e conclusão

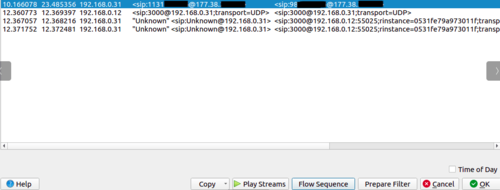

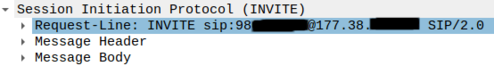

Após rodar a captura, clicando na aba "telefony" do Wireshark, e em seguida em SIP flows, é possível ver o registro da ligação efetuada: É possível analisar a sinalizar a sinalização SIP clicando no botão Flow sequence:

Asterisk - Configurando Ramais, Plano de Discagem e URA Simples

Asterisk - Definindo variáveis e manipulando fluxo de dados

Inicializando servidor Ubuntu na AWS e rodando apache em Container

Instalando o oVirt 4.3 Single Host

Ansible - Instalação em massa Agent Zabbix

MikroTik RouterOS 5.20 para provedores - Tutorial completo

WebHTB - Controle de banda de internet

Muito bom artigo.

___________________________________________________________

Conhecimento não se Leva para o Túmulo.

https://github.com/mxnt10

Glad you like it. We have been using this for several weeks now and it seems to be going nicely.

Muito legal é sempre bom saber sobre protocolos.

Patrocínio

Destaques

Artigos

File Browser: Crie sua Nuvem Pessoal Privada

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

Dicas

Usando alias no Terminal para comandos longos

Simplificando o manual do terminal no Ubuntu 26.04

Bloqueio da instalação e reinstalação do Snap (snapd) no Ubuntu

Tópicos

Continuando meus tópicos anteriores (11)

GLPI Cards de filtros de pesquisa (2)

Top 10 do mês

-

Xerxes

1° lugar - 160.796 pts -

Fábio Berbert de Paula

2° lugar - 81.776 pts -

Alberto Federman Neto.

3° lugar - 45.869 pts -

Buckminster

4° lugar - 45.598 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 37.704 pts -

edps

6° lugar - 33.955 pts -

Sidnei Serra

7° lugar - 26.007 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 26.243 pts -

Daniel Lara Souza

9° lugar - 24.174 pts -

Andre (pinduvoz)

10° lugar - 23.330 pts