Inprotect + Nessus: Scanner de vulnerabilidades

Quando sua rede se expande, surge uma maior demanda por controle. A segurança precisa ser cada vez mais dinâmica. Utilizando soluções open source teremos um "scanner" de vulnerabilidades completo, onde poderemos agendar escaneamentos e termos relatórios completos.

[ Hits: 51.863 ]

Por: Vitor Ribeiro de Souza em 01/09/2008

Inprotect: Utilizando

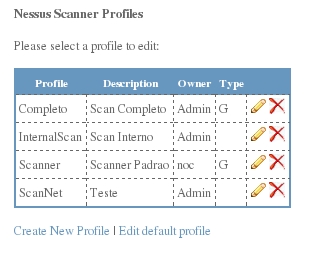

Settings -> Nessus Scan Profiles -> Create New Profile -> Preencha o formulário -> Save

Settings -> Nessus Scan Profiles -> Edit -> Edit Users -> Escolha o usuário -> Add User

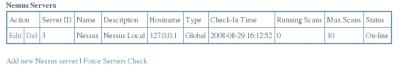

Agora vamos adicionar o nosso servidor Nessus no Inprotect:

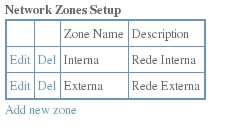

Settings -> Nessus Server -> Add New Nessus Server -> Preencha o formulário -> Save Criaremos zonas de rede para fazer o escaneamento:

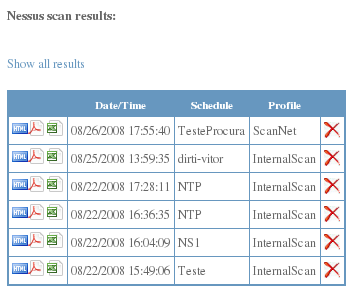

Settings -> Network Zones -> Add New Zone -> Preencha o formulário -> Add Zone -> Edit Zone -> Zone Details -> Insira o range de IP e o servidor Nessus para fazer scan dessa zone -> Add Servers -> Edit Zone Users -> Escolha os usuários que terão permissão para escanear essa zona -> Add Users

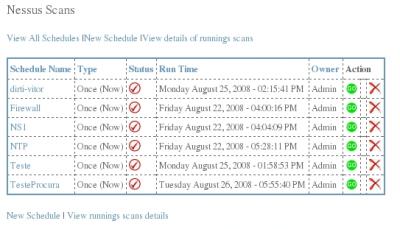

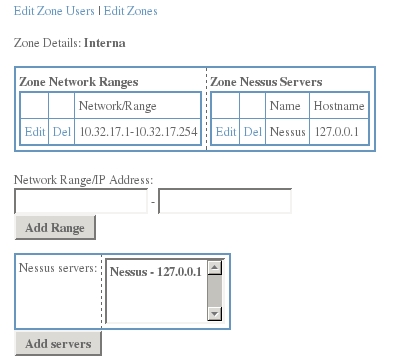

Security Scan -> Nessus Security Scan New Schedule -> Dê um nome ao Schedule -> Manage hosts -> Insira uma range que o usuário logado tenha permissão

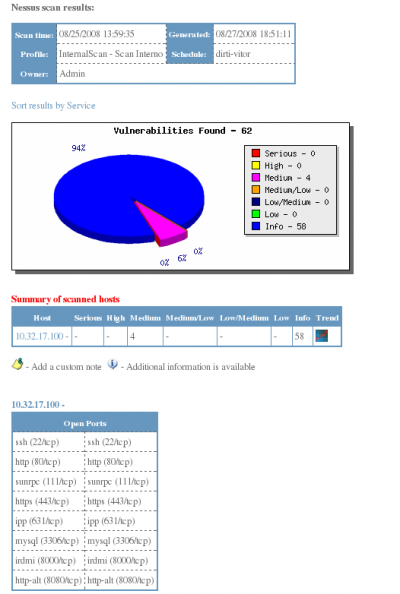

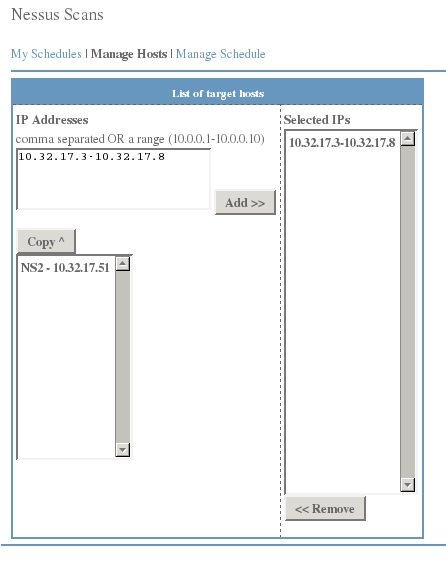

Reports -> Nessus Scan Results

Usar uma ferramenta assim, expandir sua popularidade, além de bom para nós, é bom para o projeto, assim podemos ajudar a garantir a continuidade.

Espero ter ajudado a todos com essa ferramenta. Aos administradores linuxers, espero que seja útil na empresa de vocês e que seus chefes fiquem felizes com o poder de uma ferramenta open source.

Abraços,

Vitor Ribeiro

2. Nessus: Instalação

3. Nessus: Configuração

4. Inprotect: Instalação

5. Inprotect: Instalação do Web Console

6. Inprotect: Web Console - Correções

7. Inprotect: Web Console e JPGraph

8. Inprotect: Utilizando

Recursos de placas de vídeo nVidia no X.org

Webcam Genius no Linux - Slackware

Fluxbox: Unleashead - iDesk + aDesklets + Gkrellm + Eterm

Double Dragon: chkrootkit e portsentry, agora vai rolar pancadaria nos intrusos!

Certificados e OpenSSL - A Sopa de Letras

Análise sobre políticas de segurança da informação

Nem li ainda por completo!

Mais pareceumbom artigo!

Só vi que seria -c na opção do wget para baixar o arquivo inprotect!

Falou...

Gostei do artigo, mas como o Roberto falou, seria bom corrigir o -c no wget para que ninguém tenha problema ao tentar baixar.

Renato de Castro Henriques

CobiT Foundation 4.1 Certified ID: 90391725

http://www.renato.henriques.nom.br

Caros amigos,

Cabe ao VOL fazer essa modificação, pois não tenho acesso a artigo já publicado. Mas tenho certeza que se um ADM Linux tiver um know-how para implementar e utilizar o Inprotect, com certeza o ' -c ' não vai ser um problema. Hahahahahaha .

Abraços,

Vitor Ribeiro

Olá pessoal, blz?

Tira uma dúvida. O inprotect foi feito para sistemas baseados em Red Hat? Tentei instalar no Debian e com um pouco de luta consegui, mas memo assim os seus scripts possuem muitos erros. Não sei se é a versão q eu baixei (http://sourceforge.net/projects/inprotect/) q diz q é 0.80.2 mas quando está instalado acusa sendo 0.80.1 beta. Não consegui baixa desse endereço http://ufpr.dl.sourceforge.net/sourceforge/inprotect/inprotect0.80.2.tar.gz e não foi por causa do -c, hehehehhe

Fiz um teste aqui com o Fedora 9 e foi uma mão na roda. Não gerava os mesmos erros do q feito no Debian.

Vocês conhecem outro Web Front para o Nessus?

Valeu pela ajuda!

Abraços,

Eric Jales

Olá pessoal!

Primeiramente, parabéns ao Vitor pelo belo artigo...Parabéns Vitor!

Segundo: Para os novatos ou menos avisados e/ou atenciosos(como eu, que não li os comentários...rsrs)para fazer download do pacote inprotect vá no shell e use o seguinte comando:

wget http://downloads.sourceforge.net/inprotect/inprotect-0.80.2.tar.gz?modtime=1195230047&big_mirror=0

Pronto! Agora você conseguirá baixar o pacote direitinho... ;-)

Para quem fez como eu a instalação no Debian Etch via aptitude, não esqueça que o comando para aplicar a licença e os plugins deve sofrer uma pequena alteração:

Onde esta "#/opt/nessus/bin/" substitua por "#/usr/bin/nessus/" e onde está "# /opt/nessus/sbin/nessusupdateplugins" deverá ser alterado para "#/usr/sbind/nessus-update-plugins", caso contrario você não achará os scripts necessários! ;-)

Abração e tudo de bom a todos!!

Leonardo Alves Rangel

Ótimo artigo, não conhecia o inprotect, agora vou testar aqui.

Valeu!

Patrocínio

Destaques

Artigos

Vale a pena ter mais de uma interface grafica no seu Linux?

Estrutura e Funcionamento de um Ebuild no Gentoo Linux

Instalação e Configuração do Void com Cinnamon

Dicas

Montagem pré automática de HD externo usb em NTFS não funciona no Debian Trixie - Solução

Guia de instalação do Gentoo Linux com Cinnamon (UEFI, LUKS2, Btrfs)

Tópicos

Criei um app de escrita acadêmica para brasileiros! (1)

Thinkpads são bons mesmo ?! (6)

Top 10 do mês

-

Xerxes

1° lugar - 134.359 pts -

Fábio Berbert de Paula

2° lugar - 65.652 pts -

Buckminster

3° lugar - 42.012 pts -

Alberto Federman Neto.

4° lugar - 32.446 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 22.604 pts -

edps

6° lugar - 21.565 pts -

Daniel Lara Souza

7° lugar - 21.145 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 20.221 pts -

Sidnei Serra

9° lugar - 19.646 pts -

Andre (pinduvoz)

10° lugar - 15.754 pts