Enviado em 18/11/2020 - 11:00h

Giovanni_Menezes escreveu:

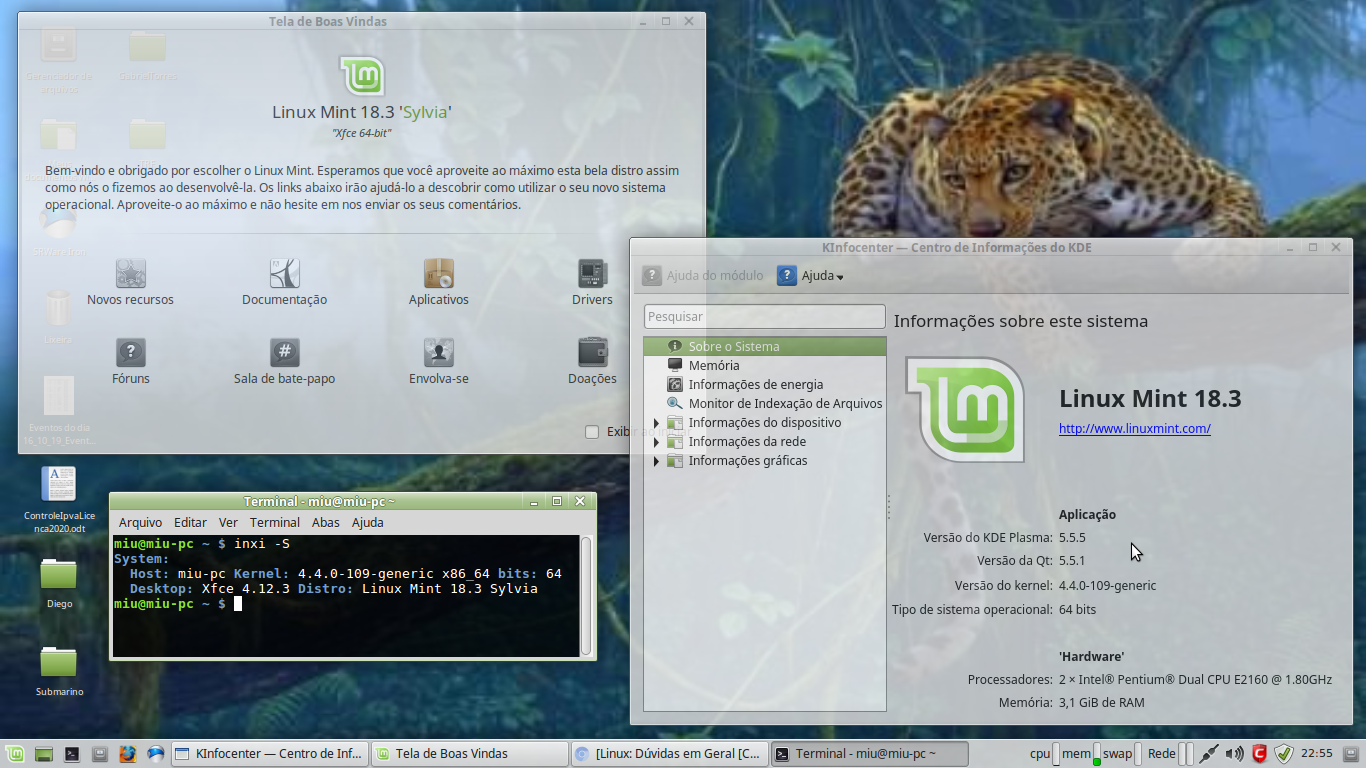

Uma questão que ninguém faz, além do tamanho em sí, quanto se usa de memória cache (ram) nessa brincadeira ei ?!

Uma questão que ninguém faz, além do tamanho em sí, quanto se usa de memória cache (ram) nessa brincadeira ei ?!

Lembrei que existe um site que "detona" o flatpak e mostra suas falhas e como a equipe da RHEL trata isso, chama-se https://flatkill.org/

Lembro também haver um outro fazendo o mesmo o snap, só não recordo o nome. No site do flatpak diz, traduzido:

Flatpak - um pesadelo de segurança

ATUALIZAÇÃO: Flatkill 2020 - vamos dar uma olhada no que os desenvolvedores Flatpak fizeram nos últimos 2 anos para resolver esses problemas (dica: quase nada).

O flatpak da Red Hat tem recebido muita atenção ultimamente, é a nova forma autoproclamada de distribuição de aplicativos de desktop no Linux. É seguro, dizem eles...

A sandbox é uma mentira

Quase todos os aplicativos populares no flathub vêm com permissões de filesystem=host, filesystem=home ou device=all, ou seja, permissões de gravação no diretório home do usuário (e mais), isso efetivamente significa que tudo o que é necessário para "escapar da sandbox" é echo baixar_e_executar_o_mal >> ~/.bashrc. É isso aí.

Isso inclui Gimp, VSCode, PyCharm, Octave, Inkscape, Steam, Audacity, VLC, ...

Para piorar a situação, os usuários são enganados a acreditar que os aplicativos são executados em sandbox. Para todos esses aplicativos, o flatpak mostra um ícone de "caixa de areia" reconfortante ao instalar o aplicativo (as coisas não ficam muito melhores mesmo ao instalar na linha de comando - você precisa conhecer os componentes internos do flatpak para entender os avisos).

Você NÃO está recebendo atualizações de segurança

Os aplicativos oficiais e runtimes estãoo vulneráveis a vulnerabilidades conhecidas de execução de código facilmente exploráveis, algumas das vulnerabilidades são conhecidas (e corrigidas em distribuições, mas não em flatpak) há meio ano.

Sim, é possível que sua máquina Linux tenha sido comprometida se você usar o flatpak, estamos literalmente falando sobre exploits públicos de vários meses. Já abriu uma imagem no flatpak Gimp? A vulnerabilidade crítica "shell in the ghost" foi corrigida no flatpak cerca de um mês após as distribuições do Linux.

Vamos examinar o DSA e procurar algo trivial para explorar.

CVE-2018-11235 relatado e corrigido há mais de 4 meses. Flatpak VSCode, Android Studio e Sublime Text ainda usam git versão 2.9.3 sem patch. Observe que flatpak PyCharm vem com git 2.19.0 com este problema corrigido, mas ainda vulnerável a CVE-2018-17456.

Podemos demonstrar isso usando Sublime com plug-in GitSavvy com clone recursivo (plug-in em https://github.com/divmain/GitSavvy/tree/dev, comando clone git: clone recursivamente, parâmetro git://flatkill.org/cve-2018-11235).

Exploração de raiz local? Pequeno problema!

Até 0.8.7, tudo o que era necessário para obter root no host era instalar um pacote flatpak que contém um binário suid (flatpaks são instalados em /var/lib/flatpak em seu sistema host). Novamente, isso poderia ser mais fácil? Um CVE-2017-9780 de alta gravidade (CVSS Pontuação 7.2) foi realmente atribuído a esta vulnerabilidade. Os desenvolvedores do Flatpak consideram isso um problema de segurança menor.

Futuro da distribuição de aplicativos?

Espero que não! Infelizmente, é óbvio que os desenvolvedores Red Hat que trabalham em flatpak não se preocupam com a segurança, mas o objetivo autoproclamado é substituir a distribuição de aplicativos de desktop - a base da segurança do Linux.

E não se trata apenas desses problemas de segurança. Executando aplicativos do KDE no fakepak? Esqueça a integração da área de trabalho (nem mesmo o tamanho da fonte). Precisa inserir caracteres chineses/japoneses/coreanos? Esqueça isso também - o fcitx está quebrado desde flatpak 1.0, nunca mais corrigido desde então.

A forma como empacotamos e distribuímos aplicativos de desktop no Linux certamente precisa ser repensada, infelizmente o flatpak está introduzindo mais problemas do que resolvendo.

ATUALIZAÇÃO: Flatkill 2020 - vamos dar uma olhada no que os desenvolvedores Flatpak fizeram nos últimos 2 anos para resolver esses problemas (dica: quase nada).

O flatpak da Red Hat tem recebido muita atenção ultimamente, é a nova forma autoproclamada de distribuição de aplicativos de desktop no Linux. É seguro, dizem eles...

A sandbox é uma mentira

Quase todos os aplicativos populares no flathub vêm com permissões de filesystem=host, filesystem=home ou device=all, ou seja, permissões de gravação no diretório home do usuário (e mais), isso efetivamente significa que tudo o que é necessário para "escapar da sandbox" é echo baixar_e_executar_o_mal >> ~/.bashrc. É isso aí.

Isso inclui Gimp, VSCode, PyCharm, Octave, Inkscape, Steam, Audacity, VLC, ...

Para piorar a situação, os usuários são enganados a acreditar que os aplicativos são executados em sandbox. Para todos esses aplicativos, o flatpak mostra um ícone de "caixa de areia" reconfortante ao instalar o aplicativo (as coisas não ficam muito melhores mesmo ao instalar na linha de comando - você precisa conhecer os componentes internos do flatpak para entender os avisos).

Você NÃO está recebendo atualizações de segurança

Os aplicativos oficiais e runtimes estãoo vulneráveis a vulnerabilidades conhecidas de execução de código facilmente exploráveis, algumas das vulnerabilidades são conhecidas (e corrigidas em distribuições, mas não em flatpak) há meio ano.

Sim, é possível que sua máquina Linux tenha sido comprometida se você usar o flatpak, estamos literalmente falando sobre exploits públicos de vários meses. Já abriu uma imagem no flatpak Gimp? A vulnerabilidade crítica "shell in the ghost" foi corrigida no flatpak cerca de um mês após as distribuições do Linux.

Vamos examinar o DSA e procurar algo trivial para explorar.

CVE-2018-11235 relatado e corrigido há mais de 4 meses. Flatpak VSCode, Android Studio e Sublime Text ainda usam git versão 2.9.3 sem patch. Observe que flatpak PyCharm vem com git 2.19.0 com este problema corrigido, mas ainda vulnerável a CVE-2018-17456.

Podemos demonstrar isso usando Sublime com plug-in GitSavvy com clone recursivo (plug-in em https://github.com/divmain/GitSavvy/tree/dev, comando clone git: clone recursivamente, parâmetro git://flatkill.org/cve-2018-11235).

Exploração de raiz local? Pequeno problema!

Até 0.8.7, tudo o que era necessário para obter root no host era instalar um pacote flatpak que contém um binário suid (flatpaks são instalados em /var/lib/flatpak em seu sistema host). Novamente, isso poderia ser mais fácil? Um CVE-2017-9780 de alta gravidade (CVSS Pontuação 7.2) foi realmente atribuído a esta vulnerabilidade. Os desenvolvedores do Flatpak consideram isso um problema de segurança menor.

Futuro da distribuição de aplicativos?

Espero que não! Infelizmente, é óbvio que os desenvolvedores Red Hat que trabalham em flatpak não se preocupam com a segurança, mas o objetivo autoproclamado é substituir a distribuição de aplicativos de desktop - a base da segurança do Linux.

E não se trata apenas desses problemas de segurança. Executando aplicativos do KDE no fakepak? Esqueça a integração da área de trabalho (nem mesmo o tamanho da fonte). Precisa inserir caracteres chineses/japoneses/coreanos? Esqueça isso também - o fcitx está quebrado desde flatpak 1.0, nunca mais corrigido desde então.

A forma como empacotamos e distribuímos aplicativos de desktop no Linux certamente precisa ser repensada, infelizmente o flatpak está introduzindo mais problemas do que resolvendo.