Avaliando o tunelamento de rede wireless com SSH

Publicado por Perfil removido em 11/08/2006

[ Hits: 10.611 ]

Avaliando o tunelamento de rede wireless com SSH

Analisei quatro programas "básicos": Firefox. Thunderbird, Downloader for X e Gaim.

Criei um túnel SSH entre um desktop (10.0.0.2) e o servidor (10.0.0.1) doméstico, redirecionando a porta "1234" do primeiro para a porta "12075" do segundo (utilizada pelo Squid).

O comando foi:

$ ssh -f -N -L1234:ip_do_servidor:12075 -l usuário ip_do_servidor

Nas configurações de proxy põe-se sempre 127.0.0.1 - porta 1234, para que houvesse conexão por aquela no próprio PC.

No servidor, coloquei criptografia de 2048 bits no daemon SSH.

Testando os programas

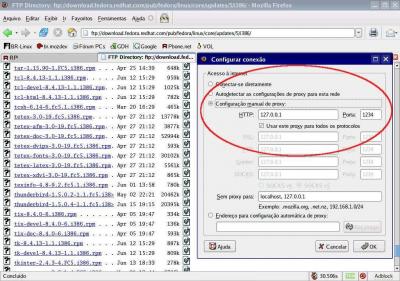

I) Firefox

Configurei o proxy conforme citado e - como esperado - a conexão procedeu-se sem maiores problemas:

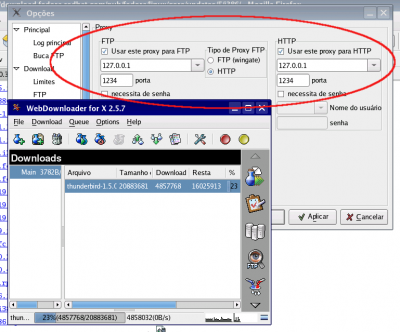

II) Downloader for X

Nunca havia usado este software nestas condições e ele também foi direcionado, cumprindo sua função sem anormalidades ao baixar um programa de 16MB:

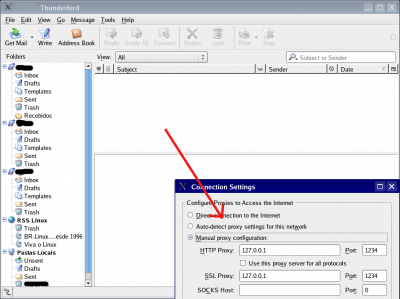

III) Thunderbird

Este excelente cliente de e-mail precisa do proxy apenas para recepção de conteúdo RSS e este conteúdo fluiu normalmente.

Um servidor de e-mail em 10.0.0.1 poderia tornar as coisas muito interessantes quanto ao tunelamento das portas 25/110. Mas isso vai ficar para os corajosos de plantão... ;-)

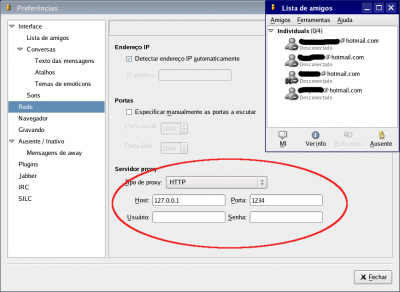

IV) Gaim

O Gaim também conectou-se ao servidor utilizando o túnel encriptado, o que dá uma proteção extra à sua conversa mesmo com o protocolo wep/wpa ativado.

Conclusão

Não notei nenhuma redução de performance com os programas descritos e todos foram usados normalmente.

Uma pequena rede pode beneficiar-se deste recurso de tunelamento via SSH, tornando a transmissão de dados muito mais segura.

Ele apresenta-se disponível em qualquer distribuição usada para servidor, sendo que até os usuários Windows podem tirar proveito instalando - por exemplo - o putty para a criação do túnel necessário.

Portanto, pode ser extremamente valioso no reforço à proteção de sua rede wireless, ainda mais que nestes tempos bicudos informação é um bem cada vez mais precioso...

;-)

Extraindo partes de mp3 no ubuntu (splitter)

Configurar o som no Linux pode ser muito fácil (parte 2)

Kanatest - Software para aprendizado de caracteres japoneses

Página de erro personalizada no Tomcat

Mudando encoding do Postgres 8.4 para LATIN1

Como retornar 404 (Não encontrado) ao invés de 403 (Proibido) usando o mod_rewrite no Apache

Autenticação de repositórios em distros Debian-like

Como se tornar um Hacker - artigo que deve ser lido por todos

Esse é o tipo de coisa simples e eficiente!

Boa dica!

Patrocínio

Destaques

Artigos

A produção de áudio e vídeo no Linux e as distribuições dedicadas a esse fim

Criptografando sua Home com Gocryptfs para tristeza do meliante

A Involução do Linux e as Lambanças Desnecessárias desde o seu Lançamento

O Journal no Linux para a guarda e consulta de logs do sistema

A evolução do Linux e as mudanças que se fazem necessárias desde o seu lançamento

Dicas

Cursor do mouse gigante no KDE Plasma

Integração do Flatpak e Flathub no Kubuntu (KDE Discover)

Habilitando suporte ao Flatpak e Flathub no Ubuntu

Tópicos

Top 10 do mês

-

Xerxes

1° lugar - 159.064 pts -

Fábio Berbert de Paula

2° lugar - 80.871 pts -

Buckminster

3° lugar - 45.718 pts -

Alberto Federman Neto.

4° lugar - 45.561 pts -

Alessandro de Oliveira Faria (A.K.A. CABELO)

5° lugar - 37.109 pts -

edps

6° lugar - 33.624 pts -

Sidnei Serra

7° lugar - 26.286 pts -

Mauricio Ferrari (LinuxProativo)

8° lugar - 25.988 pts -

Daniel Lara Souza

9° lugar - 24.012 pts -

Andre (pinduvoz)

10° lugar - 23.066 pts